Einführung: Hintergrund und Ziele des CRA

Die Europäische Union hat 2024 mit dem Cyber Resilience Act (CRA) erstmals einheitliche Cybersicherheitsstandards für Produkte mit digitalen Komponenten eingeführt. Der CRA reagiert auf die rasant wachsende Zahl vernetzter Geräte (Internet of Things) und die Zunahme von Cyberangriffen auf diese Technologien. Bekannt gewordene Vorfälle wie WannaCry oder Stuxnet haben gezeigt, welche gravierenden Folgen Sicherheitslücken in IT-Produkten für Wirtschaft und Gesellschaft haben können. Der neue Rechtsakt zielt daher darauf ab, Verbraucher und Unternehmen besser vor digitalen Risiken zu schützen. Dazu werden präventive und verpflichtende Methoden und Maßnahmen in der Entwicklung und Wartung verbindlich, um digitale Produkte von vornherein sicherer mit weniger Schwachstellen zur Marktreife bringen. Ziel ist es, diese über ihren gesamten Lebenszyklus sicher betreiben zu können.

Als EU-Verordnung (EU 2024/2847) ist der CRA direkt in allen Mitgliedstaaten gültig und ergänzt bestehende Initiativen wie die NIS2-Richtlinie und den EU-Cybersecurity Act, um die Cybersicherheit im europäischen Binnenmarkt zu stärken. Hersteller, Importeure und Händler von Hardware, Software und vernetzten Geräten werden damit in die Pflicht genommen, für angemessene Sicherheitsvorkehrungen zu sorgen – über den gesamten Produktlebenszyklus hinweg. Dies soll letztlich das Vertrauen in digitale Produkte und Märkte erhöhen und zu einem sicheren digitalen Binnenmarkt beitragen. Offiziell in Kraft getreten ist das Cyberresilienzgesetz im Dezember 2024; die Hauptpflichten gelten jedoch erst nach einer Übergangsfrist ab Ende 2027. Somit bleibt den Unternehmen Zeit, sich auf die neuen Anforderungen vorzubereiten. Das bedeutet, dass Unternehmen sofort prüfen müssen, ob ihre Produktion betroffen ist. Das Zeitfenster sollte angesichts der möglichen Umstellungen umgehend und unbedingt genutzt werden.

Geltungsbereich: Welche Unternehmen und Produkte sind betroffen?

Der Cyber Resilience Act hat einen breiten Anwendungsbereich. Egal ob Großunternehmen oder Mittelstand – der CRA gilt für alle Hersteller, Importeure und Anbieter digitaler Produkte, sofern deren Produkte auf dem EU-Binnenmarkt bereitgestellt werden. Konkret erfasst sind alle Hard- und Softwareprodukte mit einer digitalen Komponente, die direkt oder indirekt mit einem Netzwerk verbunden werden können. Das umfasst ein weites Spektrum: von IoT-Geräten (z. B. Sensoren, Smart-Home-Geräte, Industrie 4.0-Komponenten) über klassische IT-Hardware wie Firewalls, Switches, Laptops, Prozessoren oder Chipkarten bis hin zu Software-Produkten wie Betriebssystemen, Firmware, Mobile Apps, PC-Spielen oder sogar Passwort-Managern. Selbst Cloud-Dienste oder Software, die Netzwerkverbindungen aufbauen oder Daten austauschen, können unter den CRA fallen – etwa wenn ein Cloud-Service ein sicherheitsrelevantes Software-Produkt bereitstellt.

Allerdings definiert der CRA auch Ausnahmen. Nicht erfasst sind beispielsweise rein nicht-kommerzielle Open-Source-Software sowie Software-as-a-Service-Lösungen, die nicht als Produkt ausgeliefert werden. Ebenfalls ausgenommen sind Produktkategorien, deren IT-Sicherheit bereits durch andere EU-Gesetze abgedeckt ist. Dazu zählen etwa Medizinprodukte, Kraftfahrzeuge, Luftfahrtgeräte oder speziell für militärische und nationale Sicherheitszwecke entwickelte Produkte. Wichtig ist aber: Unternehmen in diesen Branchen müssen genau prüfen, ob alle von ihnen eingesetzten digitalen Komponenten wirklich durch die jeweiligen Spezialvorschriften abgedeckt sind. In vielen Fällen gibt es im Umfeld solcher Produkte (etwa Apps oder Cloud-Dienste zu einem Medizinprodukt) Teile, die nicht unter die bestehenden Regelungen fallen – dann greift der CRA doch wieder. Mittelständische Anbieter sollten daher im Zweifel eine genaue Analyse durchführen, ob ihre Produkte oder Dienstleistungen in den Anwendungsbereich des CRA fallen.

Wichtigste Pflichten für Hersteller (Security by Design & Lifecycle)

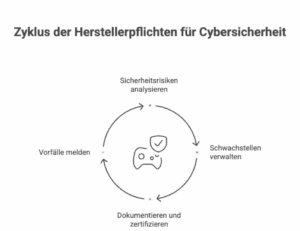

Hersteller von Produkten mit digitalen Elementen tragen die Hauptverantwortung für die Cybersicherheit ihrer Erzeugnisse. Der CRA schreibt eine Reihe verbindlicher Pflichten vor, die bereits ab der Entwicklung eines Produkts ansetzen und bis zum Ende seiner Lebensdauer gelten. Diese variieren hinsichtlich Kritikalität des jeweiligen Produkts. Mit steigender Kritikalität steigen die Sicherheitsanforderungen (s. u.). Die wichtigsten Herstellerpflichten im Überblick:

- Bereits in der Konzeptions- und Entwicklungsphase müssen Hersteller potenzielle Sicherheitsrisiken analysieren und minimieren. Eine Risikobewertung vor Markteinführung ist Pflicht, um Schwachstellen frühzeitig zu identifizieren. Produkte sind so zu konzipieren, dass sie standardmäßig mit hohen Sicherheitsvorkehrungen ausgestattet sind (Stichwort Secure by Default, z. B. Verbot schwacher Standard-Passwörter, Verbot hart kodierter Passwörter).

- Hersteller müssen ein systematisches Schwachstellenmanagement etablieren. Dazu gehört insbesondere, bekannte Sicherheitslücken kontinuierlich zu überwachen und zu beheben. Es wird empfohlen, hierfür eine Software-Stückliste (SBOM) aller verwendeten Komponenten zu führen, um bei neu bekanntwerdenden Schwachstellen schnell reagieren zu können.

- Weiterhin sind regelmäßige Sicherheitsupdates bereitzustellen – und zwar über einen definierten Mindestzeitraum nach Markteinführung. Die EU-Kommission sieht hier in der Regel mindestens fünf Jahre Support für sicherheitsrelevante Updates vor. Diese Dauer muss gegenüber den Endanwendern transparent kommuniziert werden.

- Alle Sicherheitsfunktionen, bekannten Schwachstellen und vorgenommene Updates eines Produkts müssen umfassend dokumentiert werden. Zudem ist vom Hersteller eine EU-Konformitätserklärung zu erstellen, die bestätigt, dass das Produkt alle CRA-Anforderungen erfüllt. In den meisten Fällen kann der Hersteller dies im Rahmen einer internen Selbstbewertung durchführen; für bestimmte kritische Produktkategorien ist jedoch eine externe Zertifizierung durch eine benannte Stelle (notified body) vorgeschrieben. Produkte, die die Anforderungen erfüllen, erhalten die CE-Kennzeichnung (Conformité Européenne) als Nachweis der Cybersecurity-Konformität mit den Regularien für den europäischen Markt.

- Entdeckt der Hersteller eine gravierende Sicherheitslücke oder tritt ein schwerwiegender Cybervorfall im Zusammenhang mit dem Produkt auf, so besteht eine Meldepflicht innerhalb von 24 Stunden an die zuständigen Behörden bzw. eine zentrale EU-Meldeplattform. Dieses frühe Warnsystem soll einen schnellen Informationsaustausch ermöglichen und koordinierte Gegenmaßnahmen in der EU erleichtern. Hersteller müssen daher interne Prozesse einrichten, um solche Vorfälle unverzüglich zu erkennen und zu melden.

Pflichten für Importeure und Händler

Nicht nur Hersteller, sondern alle Akteure der Lieferkette werden vom Cyber Resilience Act in die Verantwortung genommen. Insbesondere Importeure (die Produkte aus Drittstaaten in die EU einführen) und Händler/Distributoren (die Produkte in der EU weiterverkaufen) müssen sicherstellen, dass ausschließlich CRA-konforme Waren in Verkehr gebracht werden. Ihre zentralen Pflichten lassen sich wie folgt zusammenfassen:

- Bevor ein Produkt mit digitalen Elementen vertrieben wird, müssen Importeure und Händler prüfen, ob der Hersteller die CRA-Anforderungen erfüllt hat. Konkret sollte kontrolliert werden, ob das Produkt die erforderliche CE-Kennzeichnung trägt und ob eine EU-Konformitätserklärung sowie technische Dokumentation vorliegen. Fehlen solche Nachweise, darf das Produkt nicht auf den Markt gebracht werden.

- Importeure und Händler müssen darauf achten, dass für die von ihnen verkauften Produkte während der vom Hersteller festgelegten Support-Dauer auch tatsächlich Sicherheitsupdates verfügbar gemacht werden. Praktisch bedeutet dies, Kunden über bereitgestellte Updates zu informieren und ggf. zu unterstützen, damit Produkte auf dem aktuellen Sicherheitsstand bleiben.

- Stellt ein Händler oder Importeur fest, dass ein von ihm vertriebenes Produkt ein erhebliches Sicherheitsrisiko darstellt (z. B. durch neu entdeckte Schwachstellen), muss er unverzüglich geeignete Maßnahmen ergreifen. Dazu gehört, unsichere Produkte aus dem Verkehr zu ziehen bzw. Rückrufe zu unterstützen und die Behörden sowie den Hersteller zu informieren. Importeure stehen hier in besonderer Verantwortung, da sie als Schnittstelle zum außereuropäischen Hersteller auftreten: Sie müssen die Einhaltung der Anforderungen dokumentieren und im Zweifel Korrekturen veranlassen, bevor das Produkt weiterverkauft wird.

Diese Pflichten für Zwischenhändler sorgen dafür, dass Cybersecurity nicht am Werkstor endet. Jeder Verkäufer, der digitale Produkte in der EU verkauft, trägt Mitverantwortung dafür, dass nur sichere Geräte und Software bei den Kunden ankommen. Mittelständische Händler sollten daher ihre Lieferantenbeziehungen überprüfen und vertraglich absichern, dass die Hersteller die CRA-Vorgaben einhalten.

Sanktionen bei Verstößen

Die Einhaltung des Cyber Resilience Act wird durch Marktüberwachungsbehörden kontrolliert und bei Verstößen streng geahndet. Unternehmen, die gegen die neuen Sicherheitsauflagen verstoßen, drohen erhebliche Konsequenzen. Laut Verordnung können Bußgelder von bis zu 15 Millionen Euro oder 2,5 Prozent des weltweiten Jahresumsatzes verhängt werden – je nachdem, welcher Betrag höher ist. Diese empfindlichen Strafen ähneln vom Niveau her den Sanktionen der DSGVO und unterstreichen, wie ernst es der EU mit der Cybersecurity ist.

Doch damit nicht genug: In besonders gravierenden Fällen kann den betroffenen Firmen sogar der Verkauf des Produkts untersagt werden. Denkbar sind der Entzug der CE-Kennzeichnung, behördlich angeordnete Rückrufe unsicherer Produkte vom Markt oder ein vollständiges Vertriebsverbot in der EU. Solche Maßnahmen wären für mittelständische Hersteller existenzbedrohend. Zusätzlich drohen Imageschäden und zivilrechtliche Haftungs- bzw. Schadensersatzansprüche, falls Kunden durch unsichere Produkte geschädigt wurden.

Mittelständische Unternehmen sollten sich dieser Haftungsrisiken bewusst sein. Die Aussicht auf hohe Strafen und Umsatzverluste schafft einen klaren Anreiz, die Cybersicherheit in der gesamten Lieferkette zu verbessern. Anstatt die Anforderungen auf die leichte Schulter zu nehmen, gilt es, Compliance als Chefsache zu behandeln – auch um das Vertrauen der Kunden und Geschäftspartner nicht zu gefährden.

Auswirkungen auf mittelständische Unternehmen

Für Entscheider:innen im Mittelstand stellen sich nun zwei Kernfragen: Bin ich vom CRA betroffen? Und wenn ja, wie aufwändig wird die Umsetzung? Tatsache ist, dass auch kleine und mittlere Unternehmen nicht per se vom CRA ausgenommen sind – die Pflichten knüpfen an die Produkte an, nicht an die Firmengröße. Wer also als KMU digitale Produkte entwickelt, importiert oder vertreibt, muss die neuen Regeln genau kennen und einhalten. Gleichzeitig haben mittelständische Betriebe oft weniger personelle und finanzielle Ressourcen als Großkonzerne, um regulatorische Vorgaben umzusetzen. Dieses Spannungsfeld erfordert eine kluge Herangehensweise.

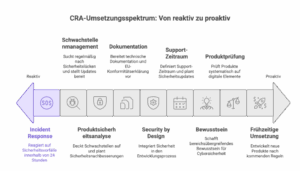

Herausforderung Ressourcen: Anders als ein Großunternehmen verfügt ein Mittelständler womöglich nicht über eigene Abteilungen für IT-Sicherheit, Rechtsfragen oder Compliance. Die Implementierung der CRA-Anforderungen – von Secure Development über Schwachstellenmanagement bis hin zu Dokumentation – bedeutet daher einen Mehrbedarf an Know-how, Zeit und Budget. BITMi-Erfahrungen zeigen, dass insbesondere kleinere Hersteller bislang IT-Sicherheit oft nebenbei mitlaufen ließen; das wird künftig nicht mehr ausreichen. Sicherheit “by Design” muss zur Selbstverständlichkeit werden in allen Projektphasen. Führungskräfte sollten frühzeitig entscheiden, ob sie internes Personal schulen oder externe Expertise hinzuziehen, um die Anforderungen zu bewältigen.

Chancen durch Security: Bei aller Mehrbelastung bietet der CRA dem Mittelstand auch positive Perspektiven. Wer proaktiv in die Sicherheit seiner Produkte investiert, kann damit einen Qualitätsvorteil am Markt erzielen. Kunden und Geschäftspartner werden sich künftig auf die CE-Kennzeichnung als Sicherheitsindikator verlassen. Mittelständler, die hier frühzeitig Compliance erreichen, können Vertrauen schaffen und sich vom Wettbewerb abheben. Die Praxis zeigt: Einige BITMi-Mitglieder nehmen den CRA als Anlass, ihre Entwicklungsprozesse zu modernisieren. Die Basec GmbH – ein mittelständischer IT-Sicherheitsdienstleister und BITMi-Mitglied – berichtet etwa, dass aktuell viele KMU Unterstützung suchen, um Sicherheitslücken in ihren Produkten zu schließen. Aus solchen Projekten wird deutlich: Die Umsetzung des CRA ist anspruchsvoll, bietet aber langfristig auch Chancen, etwa robustere Produkte und weniger Ausfallrisiken im Feld. Die EU selbst betont, dass neue Vorschriften wie der CRA zwar anfangs eine Herausforderung darstellen, langfristig aber die Sicherheit stärken und das Vertrauen in digitale Märkte erhöhen. Für mittelständische Entscheider kann der CRA somit zum Treiber werden, Security als Qualitätsmerkmal zu etablieren – was letztlich dem Unternehmen und seinen Kunden zugutekommt.

Konkrete Handlungsempfehlungen für die Praxis

Angesichts der Übergangsfrist bis 2027 mag der Handlungsdruck noch nicht überall zu spüren sein. Doch Experten raten dringend, jetzt mit den Vorbereitungen zu beginnen, um einen reibungslosen Übergang zu gewährleisten. Nachfolgend einige praktische Empfehlungen, wie mittelständische Unternehmen den CRA umsetzen können:

- Prüfen Sie systematisch, welche Ihrer Produkte oder Softwarelösungen unter den Begriff „Produkt mit digitalen Elementen“ fallen. Berücksichtigen Sie dabei auch eingebettete Komponenten und Software von Drittanbietern. Klären Sie, ob Ausnahmen (Open Source, SaaS etc.) greifen oder ob bestehende Zertifizierungen (z. B. Medizin, Automotive) Teile bereits abdecken.

- Führen Sie eine Produktsicherheitsanalyse bzw. Gap-Analyse durch. Unabhängig davon, ob intern oder mit externen Spezialisten. Diese Überprüfung deckt Schwachstellen auf und zeigt, wo Handlungsbedarf besteht. Insbesondere für Bestandsprodukte, die auch nach 2027 noch verkauft werden sollen, müssen eventuell Sicherheitsnachbesserungen geplant werden.

- Integrieren Sie Security by Design in Ihren Entwicklungsprozess. Erstellen Sie interne Richtlinien für sichere Kodierung, lassen Sie Architekturen auf Minimierung von Angriffsflächen prüfen und vermeiden Sie unsichere Voreinstellungen. Schulen Sie Entwickler-Teams in sicheren Entwicklungspraktiken und aktueller Secure Coding Guidelines. Sicherheitsfunktionen sollten von Anfang an eingeplant und getestet werden.

- Etablieren Sie ein systematisches Schwachstellenmanagement. Richten Sie einen Prozess ein, um regelmäßig nach bekannten Sicherheitslücken in Ihren Produkten zu suchen (z. B. über CVE-Datenbanken) und zeitnah Updates bereitzustellen. Erstellen Sie eine Software-Stückliste (SBOM) aller Komponenten, um bei neu auftauchenden Schwachstellen schnell beurteilen zu können, ob Ihre Produkte betroffen sind.

- Definieren Sie für jedes Produkt einen Support-Zeitraum (mindestens einige Jahre) und planen Sie die Bereitstellung von Sicherheitsupdates während dieser Zeit fest ein. Stellen Sie sicher, dass die Infrastruktur für Update-Auslieferungen vorhanden ist (z. B. Update-Server, Mechanismen für Firmware-Updates bei IoT-Geräten). Kommunizieren Sie diesen Supportzeitraum an Ihre Kunden, damit diese wissen, wie lange sie Updates erwarten können.

- Bereiten Sie die technische Dokumentation und die EU-Konformitätserklärung für Ihre Produkte vor. Halten Sie fest, welche Sicherheitsanforderungen umgesetzt wurden und wie die Einhaltung geprüft wurde. Bei neu entwickelten Produkten sollte dieser Dokumentationsprozess integraler Bestandteil des Entwicklungsprojekts sein. Behalten Sie im Blick, ob Ihr Produkt in eine Kritikalitätskategorie fällt, die eine Prüfung durch Dritte erfordert, und planen Sie ggf. die Zertifizierung frühzeitig ein.

- Richten Sie einen internen Prozess für Security Incident Response ein, der insbesondere die Meldung von Sicherheitsvorfällen innerhalb 24 Stunden ermöglicht. Definieren Sie Verantwortliche, Kommunikationswege und die Schnittstelle zur geplanten EU-Meldeplattform. Ebenso sollten Sie Ihre Kunden informieren, wie diese erkannte Sicherheitslücken an Sie melden können (Stichwort Coordinated Vulnerability Disclosure).

- Stellen Sie sicher, dass nicht nur die IT-Abteilung, sondern auch Management und Produktmanager die Bedeutung des CRA verstehen. Schaffen Sie bereichsübergreifendes Bewusstsein, dass Cybersicherheit ein Qualitätskriterium ist. Qualifizieren Sie ggf. einen Mitarbeiter zum “Product Security Officer”, der die Umsetzung koordiniert. Bei Bedarf ziehen Sie externe Beratung hinzu – etwa für Penetrationstests, Compliance-Schulungen oder Audit-Vorbereitungen. Brancheninitiativen wie die BITMi-Fachgruppe IT-Sicherheit bieten hier auch Erfahrungsaustausch und Leitfäden an.

- Nutzen Sie die verbleibende Zeit bis 2027 weise. Entwickeln Sie neue Produkte schon jetzt nach den kommenden Regeln, damit Sie später in keinen teuren Rückstand geraten. Für bereits laufende Produktentwicklungen kann es sinnvoll sein, den CRA-Check jetzt mit einzuplanen, um spätere Redesigns zu vermeiden. Unternehmen, die früh mit der Umsetzung beginnen, verteilen den Aufwand über mehrere Jahre und reduzieren das Risiko, kurz vor Fristablauf in Hektik zu geraten.

Der Cyber Resilience Act stellt einen Meilenstein für die IT-Sicherheit in Europa dar. Er wird die Spielregeln für alle Hersteller und Anbieter digitaler Produkte nachhaltig verändern – auch und gerade für den Mittelstand. Die neuen Pflichten können anfänglich als zusätzliche Belastung empfunden werden, doch sie sind eine notwendige Antwort auf die wachsenden Cyberbedrohungen unserer vernetzten Wirtschaft. Entscheider:innen sollten den CRA als Chance begreifen, die eigene Produktqualität und Wettbewerbsfähigkeit zu erhöhen, anstatt nur als Compliance-Pflicht.

Wichtig ist, frühzeitig zu handeln und schrittweise die erforderlichen Maßnahmen umzusetzen. Unternehmen, die jetzt in sichere Produktentwicklung, Update-Fähigkeiten und transparentes Schwachstellenmanagement investieren, werden ab 2027 nicht nur rechtssicher agieren, sondern wahrscheinlich auch Marktvorteile genießen. Letztlich dient der CRA dem Ziel, eine resilientere digitale Wirtschaft zu schaffen – ein Ziel, von dem alle profitieren: Hersteller, die weniger Ausfälle und Haftungsrisiken haben, Verbraucher, die geschützter sind, und ein Mittelstand, der durch Cyber-Sicherheit “Made in EU” an Vertrauen gewinnt. Indem mittelständische Unternehmen den Leitfaden des CRA beherzigen, können sie ihre Innovationskraft mit der notwendigen Sicherheit verknüpfen und sich erfolgreich für die Zukunft aufstellen.

Quellen: Europäische Kommission, Cyber Resilience Act; Rödl & Partner; Basec GmbH; IHK Südlicher Oberrhein.